Nie taki Internet straszny

15 stycznia 2009, 12:30Bardzo dużo mówi się o zagrożeniach, z jakimi w Internecie stykają się najmłodsi. Słyszymy o pedofilach, pornografii czy wulgaryzmach, a w ubiegłym roku dowiedzieliśmy się, że w samym tylko serwisie MySpace swoje konta miało 29 000 osób skazanych w przeszłości za przestępstwa seksualne.

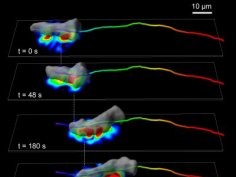

Spacer leukocytu

18 marca 2014, 11:43Zespół z Uniwersytetu Kalifornijskiego w San Diego odkrył, że leukocyty, które w ramach odpowiedzi immunologicznej naprawiają uszkodzenia tkanki, przemieszczają się do miejsc objętych stanem zapalnym krok po kroczku. Komórki okresowo tworzą i eliminują przywieranie, głównie pod dwiema "stopami". Poza tym generują siłę uciągu, która przesuwa je do przodu dzięki skoordynowanej aktywności kurczliwych białek.

Udany start Falcona Heavy

7 lutego 2018, 13:01SpaceX przeprowadziła udany start testowy najpotężniejszej obecnie rakiety kosmicznej. Falcon Heavy zabrał w przestrzeń kosmiczną samochód Tesla Roadster należący do Elona Muska. Cała misja przebiegła niemal idealnie.

Zaginiona (sporna) wyspa

26 marca 2010, 09:35W Zatoce Bengalskiej jeszcze niedawno znajdowała się niewielka wyspa – terytorium sporne między Indiami a Bangladeszem. Znajdowała się, ponieważ globalne ocieplenie rozwiązało to, czego nie osiągnięto w wyniku mniej lub bardziej dyplomatycznych międzynarodowych dysput. Jak pokazują najnowsze zdjęcia satelitarne, skrawek lądu skrył się bowiem całkowicie w odmętach.

Boty bardziej aktywne niż ludzie

15 maja 2015, 10:33Liczba wizyt generowana przez boty jest większa niż ta generowana przez ludzi. Z raportu przygotowanego przez firmę Distil Networks dowiadujemy się, że boty generują obecnie aż 59% wizyt na witrynach WWW. Jeszcze w ubiegłym roku odsetek ten wynosił 45%.

Czołowy pilot myśliwców przegrał wszystkie walki ze sztuczną inteligencją

25 sierpnia 2020, 13:21Jeden z najlepszych amerykańskich pilotów myśliwców przegrał 5:0 w serii symulowanych walk powietrznych ze sztuczną inteligencją. O pilocie, który zmierzył się z SI wiemy tylko, że jego znak wywoławczy to „Banger” i ukończył on kurs instruktorski obsługi broni pokładowej, do którego dopuszczani są wyłącznie najlepsi piloci. Jego pogromca, SI autorstwa niewielkiej firmy Heron Systems, pokonał wcześniej kilka innych systemów sztucznej inteligencji.

Chrześcijańska gra pod ostrzałem

13 grudnia 2006, 13:31W Stanach Zjednoczonych liczne kontrowersje wywołuje chrześcijańska gra strategiczna. Jej przeciwnicy twierdzą, że propaguje ona religijną nietolerancję pełną przemocy.

Założycielowi popularnego serwisu grozi kilkadziesiąt lat więzienia

20 lipca 2011, 10:10Aaron Swartz, 24-letni współzałożyciel popularnego serwisu Reddit, wpadł w poważne kłopoty. Grozi mu do 35 lat więzienia i milion dolarów grzywny za włamanie się do należącego do MIT-u archiwum JSTOR i kradzież olbrzymiej ilości danych.

Zespołowa walka robotów

4 maja 2016, 11:01Korpus Marines intensywnie testuje roboty, które mogą przydać się na polu walki. Jednak główny problem z robotami jest taki, że wciąż muszą być one sterowane przez ludzi. Dlatego też Marine Corps i Departament Obrony rozwijają nową koncepcję - robotów łączonych w zespoły.

Firmie SpaceX po raz pierwszy nie udało się umieścić satelitów Starlink na orbicie

15 lipca 2024, 10:49Po raz pierwszy doszło do nieudanego wystrzelenia satelitów z konstelacji Starlink. W wyniku awarii satelity znalazły się na bardzo niskiej orbicie i wkrótce spłoną w atmosferze. Firma SpaceX zapewnia, że nie stanowią one zagrożenia. Pierwsze Starlinki trafiły na orbitę w 2019 roku. Obecnie konstelacja składa się z ponad 6000 niewielkich satelitów znajdujących się na niskiej orbicie okołoziemskiej (LEO).